Как проверить наличие кейлоггеров и удалить их с компьютера?

Содержание:

- Особенность №2: простой и понятный интерфейс

- Как пользоваться кейлогерами

- Подробнее про методологию безопасности

- Источник угрозы

- Легальные программные продукты для компьютерного мониторинга

- Функции кейлоггеров, устанавливаемых на электронные устройства

- Методы защиты от несанкционированно установленных кейлоггеров

- The Rat!

- How can I protect myself from keyloggers?

- Actual Spy

- Обобщенные способы защиты от keylogger

- Пример клавиатурного шпиона

- Немного про проактивную защиту

- Способы заражения вредоносными кейлоггерами

- У вас уже появились эти вопросы?

- Ardamax Keylogger | $49 | Win

- WideStep Handy Keylogger

- Объект воздействия

- Mac

- Что такое кейлоггер? Каковы его функции?

- Spyrix Free Keylogger

- NS Keylogger Personal Monitor

- Вводная

- Программы кейлоггеры

- Противодействие динамическому анализу

- All In One Keylogger

- Best Free Keylogger

- Заключение

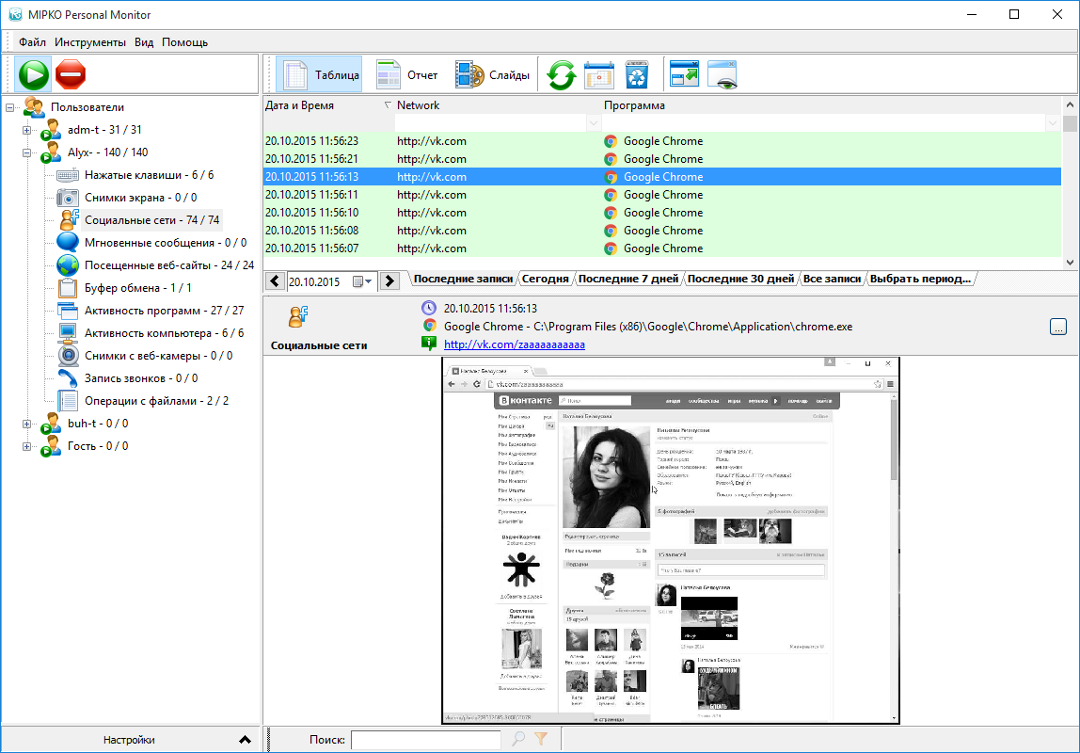

Особенность №2: простой и понятный интерфейс

Еще одна особенность Mipko Personal Monitor — предельно простой интерфейс. Ведь мы создавали эту программу специально для домашних пользователей.

Мы прекрасно понимаем, что вы не обязаны хорошо разбираться в компьютере. Вы можете иметь поверхностное отношение о подобных программах. Поэтому в нашей программе нет лишних функций, не нужных дома. Нет сложной многоступенчатой настройки, которая занимает час-два даже у опытного сисадмина.

Поэтому у keylogger Mipko Personal Monitor предельно простой интерфейс. Он, как iPhone, настолько прост и понятен, что с ним разберется абсолютно любой человек — от школьника до вашей бабушки. При этом интерфейс у Mipko Personal Monitor на 100% русскоязычный, как и техническая поддержка.

Использую Вашу программу для контроля за ребенком. Ребенок научился стирать историю в браузере и был очень удивлен что все остается. На данный момент отзывы только положительные.

Приучин С.Л.

Как пользоваться кейлогерами

Для полноценного использования функционала такой программы вовсе недостаточно просто скачать ее на компьютер. Здесь еще потребуются:

- Доступ администратора к компьютеру и желательно удаленный доступ к ПК офиса. Для этого могут использоваться такие службы как: “RDP” “Удалённый рабочий стол” или “TeamViewer”.

- Дополнительный e-mail он же ftp. Желательно, чтобы эта эл.почта была анонимной или к ней имели доступ как можно меньшее количество лиц (сотрудников). На эту почту будут поступать все отчеты и фото по работе программы.

- Во время работы этого софта нельзя чтобы были активны антивирусы или работали внутренние системы защиты Windows. Те кейлогеры, которые сейчас находятся в свободном доступе и не требуют покупки лицензии, уже известны службе безопасности Виндоус и соответственно внутренняя система защиты их просто блокирует при малейшем обнаружении. Более дорогостоящие варианты этих программ встраиваются непосредственно в ядро операционной системы, поэтому стандартные программы безопасности их обнаружить уже не могут, равно как и популярные антивирусы.

Перечисленных условий для запуска в работу рассматриваемого софта будет вполне достаточно.

Подробнее про методологию безопасности

Так как основной целью использования клавиатурных шпионов является получение конфиденциальной информации (номера банковских карт, паролей и т.п.), то разумными методами защиты от них являются следующие:

- Использование одноразовых паролей/двухфакторная аутентификация;

- Использование систем проактивной защиты;

- Использование виртуальных клавиатур;

- Использование No-script расширений для браузеров.

Одноразовый пароль действует только один раз, при этом часто ограничивается и период времени, в течение которого им можно воспользоваться.

Поэтому даже если такой пароль будет перехвачен, злоумышленник уже не сможет воспользоваться им для получения доступа к конфиденциальной информации.

Источник угрозы

Кто может внедрять клавиатурного шпиона и служить источником угрозы? Если говорить о санкционированном применении кейлоггеров, то они устанавливаются администраторами служб безопасности, сотрудниками правоохранительных органов, разных секретных служб. Подробнее о том, как используется кейлоггер в обеспечении безопасности данных, можно узнать в статье «».

В организациях и на предприятиях угроза перехвата нажатий клавиш может исходить от персонала. Сотрудники имеют физический доступ к машинам, могут установить как аппаратное устройство, так и программный шпионский продукт. Тот же риск создают работники сервисных служб, выполняющие ремонт и обслуживание компьютеров, а также фирмы, продающие ПО.

Самым распространенным источником угрозы (особенно для частных лиц) является сеть. Интернет-мошенники используют множество средств заражения компьютера своей «жертвы» программой с кейлоггером: рассылка писем с вложениями по электронной почте, заражение файлов в каталогах, находящихся в общем доступе сети, автоматически запускающиеся сценарии на веб-страницах и т.п. Функция кейлоггера есть во многих троянских программах. Они проникают в компьютер пользователя и осуществляют полный контроль над совершаемыми действиями, фиксируя всю информацию. Сегодня практически нет однофункциональных кейлоггеров, настало время универсальных вредоносных программ.

Легальные программные продукты для компьютерного мониторинга

Большинство существующих на данный момент легальных кейлоггеров предназначены для:

- родителей (родительский контроль):отслеживание действий детей в Интернете и оповещение родителей в случае попыток зайти на сайты «для взрослых» либо запустить запрещенную программу;

- службы безопасности организации (ПО для мониторинга сотрудников): отслеживание фактов нецелевого использования персональных компьютеров, их использования в нерабочее время; отслеживание набора на клавиатуре критичных словосочетаний, составляющих коммерческую тайну, разглашение которых может привести к ущербу для организации;

- частных лиц (программное обеспечение для мониторинга ПК): анализ использования персонального компьютера, в случае, если доступ к нему имеет кто-то кроме владельца;

- ревнивых супругов (мониторинг супруга): отслеживание действий своей половины в Сети в случае подозрения на «виртуальную» или реальную измену;

- для различных служб безопасности: проведение анализа и расследования инцидентов, связанных с использование персональных компьютеров;

Функции кейлоггеров, устанавливаемых на электронные устройства

Устанавливаемое программное обеспечение обладает следующими функциями:

- Фиксация времени, которое сотрудник компании или ребенок проводит возле монитора;

- Перечень регулярно используемых сайтов и приложений;

- Мониторинг за активностью пользователей в режиме реального времени;

- Анализ продуктивности работы;

- Определение геолокации телефона;

- Дистанционный мониторинг за деятельностью, осуществляемой на персональном компьютере или смартфоне.

Существует множество программ, отслеживающих активность пользователя

При выборе конкретной обращают внимание на необходимые функции

Методы защиты от несанкционированно установленных кейлоггеров

Защита от «известных» несанкционированно установленных программных кейлоггеров:

использование антишпионских программных продуктов и/или антивирусных программных продуктов известных производителей с автоматическим обновлением сигнатурных баз.

Защита от «неизвестных» несанкционированно установленных программных кейлоггеров:

- использование антишпионских программных продуктов и/или антивирусных программных продуктов известных производителей, которые для противодействия шпионским программным продуктам используют так называемые эвристические (поведенческие) анализаторы, то есть не требующие наличия сигнатурной базы.

- использование программ, шифрующих вводимые с клавиатуры данные, а также применение клавиатур, осуществляющих такое шифрование на аппаратном уровне;

Защита от «известных» и «неизвестных» несанкционированно установленных программных кейлоггеров включает в себя использование антишпионских программных продуктов и/или антивирусных программных продуктов известных производителей, которые для противодействия шпионским программным продуктам используют:

- постоянно обновляемые сигнатурные базы шпионских программных продуктов;

- эвристические (поведенческие) анализаторы, не требующие наличия сигнатурной базы.

Защита от несанкционированно установленных аппаратных кейлоггеров:

- тщательные внешний и внутренний осмотры компьютерных систем;

- использование виртуальных клавиатур;

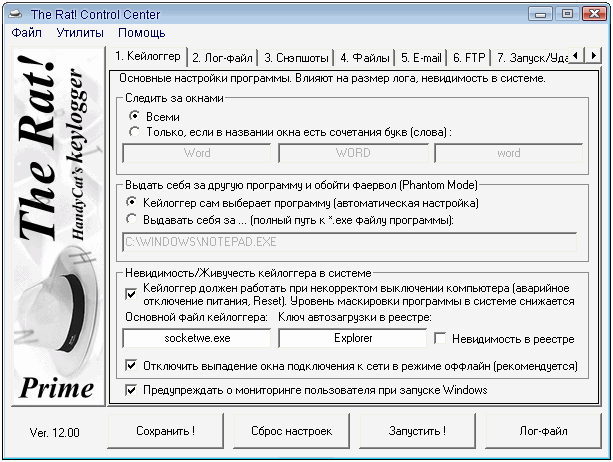

The Rat!

The Rat!, несмотря на свое своеобразное название, является довольно популярным выбором среди пользователей. Имеет множество полезных функций и может регистрировать различные типы данных с компьютера пользователя. The Rat! – это чрезвычайно простой кейлогер, с которым разберется любой желающий. Стоит заметить, что у программы есть бесплатная демоверсия, на которой установлено временное ограничение. Также The Rat! тяжело обнаруживается антивирусными программами и прочим программным обеспечением подобного назначения.

Плюсы:

- очень простой кейлогер, отличающийся крайне стабильной работой;

- программа и создаваемый ей файл занимает на компьютере мало места;

Минусы:

- The Rat! менее функционален, чем прочие шпионы в этом списке;

- пользовательский интерфейс не отличается особой удобностью и из-за может быть тяжело рассматривать собранные данные.

How can I protect myself from keyloggers?

Avoid keyloggers by avoiding the user mistakes that lead to their ability to infect phones and computers. It starts with keeping your operating system, your applications, and web browsers up to date with the latest security patches. Always be skeptical about any attachments you receive, especially unexpected ones even if they seem to come from someone you know. When in doubt, contact the sender to ask. Keep your passwords long and complex, and avoid using the same one for different services.

Real-time, always-on anti-malware protection is the gold standard for preventing not only infection from a keylogger, but also from all other associated malware threats. For all platforms and devices, from Windows and Android, Mac and iPhones, to business environments, Malwarebytes is a first-line defense against the relentless onslaught of cybercriminal attacks.

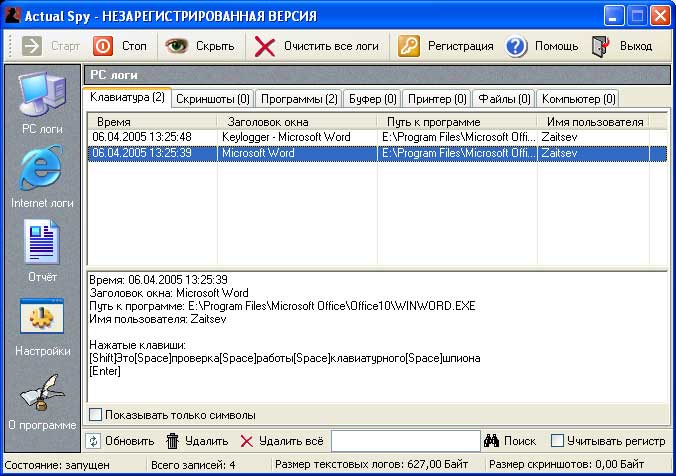

Actual Spy

Это функциональная и сложная платная программа стоимостью 600 рублей. Однако она имеет демонстрационную версию, распространяющуюся бесплатно.

Особенность этого софта – способность делать скриншоты экрана в заданный период времени.

Это помогает решить проблему ввода графического пароля/ключа, которые в последнее время стали широкого распространяться.

Позитив:

- Множество типов собираемой информации плюс возможность делать скриншоты с экрана в указанный период;

- Большое количество других дополнительных функций и особенностей;

- Записывает не только действия, но и время их выполнения;

- Шифрует сформированный журнал.

Обобщенные способы защиты от keylogger

Большинство антивирусных компаний добавляют известные кейлоггеры в свои базы, и метод защиты от них не отличается от метода защиты от любого другого вредоносного программного обеспечения:

- Устанавливается антивирусный продукт;

- Поддерживается актуальное состояние баз.

Что, впрочем, помогает не всегда, ибо, т.к. большинство антивирусных продуктов относит кейлоггеры к классу потенциально опасного программного обеспечения, то следует удостовериться, что при настройках по умолчанию используемый антивирусный продукт детектирует наличие программ данного класса. Если это не так, то для их детектирования необходимо выставить подобную настройку вручную. Это позволит защититься от большинства широко распространенных кейлоггеров.

Рассмотрим подробнее методы защиты с неизвестными кейлоггерами или кейлоггерами, изготовленными специально для атаки конкретной системы.

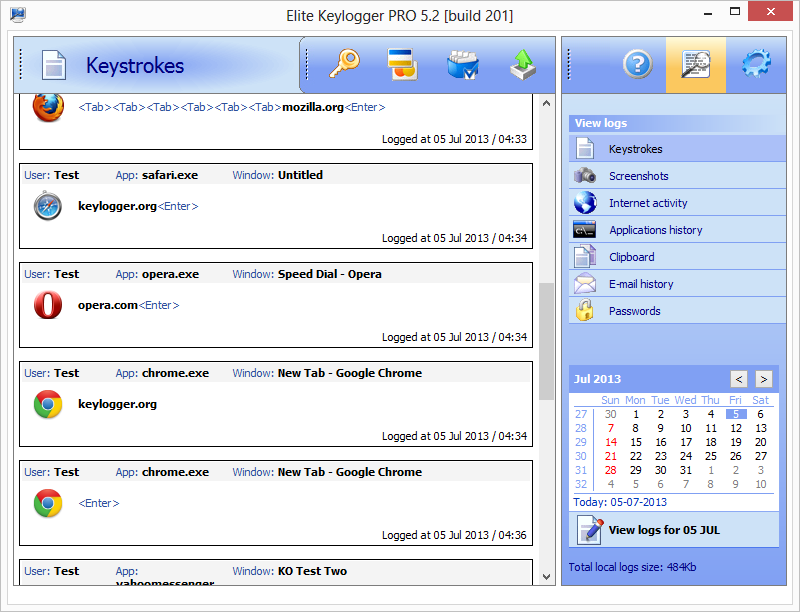

Пример клавиатурного шпиона

В настоящее время сотни клавиатурных шпионов, рассмотрим в качестве примера достаточно распространенную коммерческую программу ActualSpy (http://www.actualspy.ru). Данная программа может регистрировать клавиатурный ввод (с регистрацией заголовка окна и имени программы), снимать скриншоты экрана по расписанию, регистрировать запуск/останов программ, следить за буфером обмена, принтером, создаваемыми пользователем файлами. Кроме того, в программе реализовано слежение за Интернет-соединениями и посещаемыми сайтами. ActualSpy выбран в качестве примера

Программа имеет простейшую маскировку от обнаружения – она не видна в стандартном списке задач Windows. Для анализа собранной информации программа формирует протоколы в формате HTML. Принцип работы программы ActualSpy основан на ловушке, регистрирующей события клавиатуры.

В качестве других примеров могут выступить SpyAgent (http://www.spytech-web.com), ActMon (http://www.actmon.com),SpyBuddy (http://www.actmon.com), PC Activity Monitor (http://www.keyloggers.com), KGB Spy (http://www.refog.ru/)…. Этот список можно продолжать очень долго, однако в большинстве случаев современные клавиатурные шпионы имеют примерно одинаковую базовую функциональность и различаются сервисными функциями и качеством маскировки в системе.

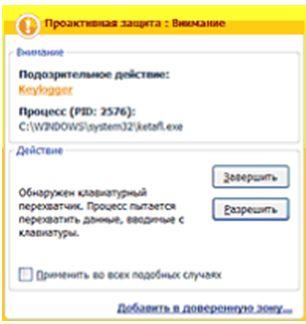

Немного про проактивную защиту

Наиболее «распространенным» решением является использование систем проактивной защиты, которые могут предупредить пользователя об установке или активизации программных кейлоггеров.

Главный недостаток этого способа — необходимость активного участия пользователя для определения дальнейших действий с подозрительным кодом.

- Если пользователь недостаточно технически подготовлен, из-за его некомпетентного решения кейлоггер может быть пропущен;

- Если же участие пользователя в принятии решения системой проактивной защиты минимизировать, то keylogger может быть пропущен в следствии недостаточно жесткой политики безопасности системы.

Вот такая палка о двух концах. И чуть чуть выделим еще кое-что.

Способы заражения вредоносными кейлоггерами

Аппаратные кейлоггеры могут внедряться людьми, имеющими непосредственный доступ к интересующему их персональному компьютеру. Это могут быть

«засланные шпионы» (сотрудники, которые нанялись в компанию под благовидным предлогом для осуществления шпионажа в пользу своего основного хозяина),

обиженные работники, которым посулили блага в компании-конкуренте за выполнение подобной услуги, или сторонние люди, нанятые злоумышленником

и использующие любой повод для доступа к технике (под видом работников сервисных служб или рядовых посетителей). Для предотвращения внедрения

аппаратного кейлоггера предприятиям следует ограничить доступ третьих лиц к офисной технике, проводить сервисное обслуживание силами внутреннего

подразделения компании (при его наличии), регулярно устраивать проверку техники независимыми специалистами и рассмотреть введение видеонаблюдения.

Попадание программных кейлоггеров может произойти при открытии зараженного письма, посещении неблагонадежного сайта или сетевого хранилища,

при установке сомнительного программного обеспечения. Часто программные кейлоггеры являются частью троянского вируса, поражающего систему. В

условиях, когда компьютеры объединены в корпоративную сеть, инфицирование одного из них резко повышает риски остальных пользователей, поскольку

при обращении к такому компьютеру или использовании созданных на нем файлов вирус проникает и на другие компьютеры сети.

У вас уже появились эти вопросы?

Mipko Personal Monitor не собирает персональные данные и, тем более, не отправляет их нам. Вся информация хранится на вашем компьютере и отправляется вам на почту. При этом все письма уходят напрямую, минуя наши серверы.

Я с компьютером на вы, смогу ли я установить Mipko Personal Monitor?

Да, сможете. Интерфейс программы предельно прост. Вам буквально нужно нажать всего две кнопки и следовать подробной инструкции. Кроме того, мы всегда готовы оказать любую помощь в этом вопросе.

Что делать при возникновении проблем с Mipko Personal Monitor?

Обратитесь в нашу службу поддержку и мы быстро решим все вопросы.

Уважаемые создатели Mipko! Я пользуюсь вашей программой более двух лет, очень доволен надежностью и удобством настройки. У меня большая семья — много детей, я очень часто отсуствую дома работаю дальнобойщиком, очень благодарен что с любой точки России я могу контролировать свой детей, знать о чем они думают и какие у них планы, вплоть сделали они уроки с помощью интернета! Я получаю ежедневные отчеты на свой планшет, и такое ощущение что нахожусь дома! Моя оценка твердая пятерка! Вам удачи!

Андрей

Полезные статьи

Ardamax Keylogger | $49 | Win

Ardamax Keylogger – небольшой, простой в использовании кейлоггер, который фиксирует любую активность пользователей и сохраняет данные в лог-файле. Лог-файл можно просмотреть в формате текстового документа или веб-страницы. Этот инструмент будете сообщать о любой активности на ПК в ваше отсутствие.

- Запись нажатых клавиш: под этим подразумевается учет всех нажатий, набранных паролей, в т.ч. скрытых символов

- История посещений сайтов. Фиксируются все открытые сайты во всех браузерах

- Запись веб-камеры. Периодически делаются скриншоты и сохраняются в логе

- Отправка логов на почту. Кейлоггер может в установленное время отсылать на почту записанные логи, что очень удобно для удаленного мониторинга

- Запись по микрофону. Запись голоса по микрофону с сжатием аудиофайла в режиме реального времени

- Визуальное наблюдение. Периодически делаются скриншоты, и файлы сохраняются в логе

- Мониторинг чатов. Ardamax Keylogger разработан для записи и мониторинга обоих участников разговора в таких чатах, как AIM, Windows Live Messenger, ICQ, Skype, Yahoo Messenger, Google Talk, Miranda и QiP

WideStep Handy Keylogger

WideStep Handy Keylogger – еще один достаточно функциональный клавиатурный шпион, который может собирать данные различного типа. Пожалуй, главной особенностью этого кейлогера является то, что в нем присутствует функция отправки файла с собранной информацией на указанный почтовый ящик в электронном письме. WideStep Handy Keylogger распространяется в двух вариантах: бесплатная (недоступны многие функции) и платная версия. Цена платной версии составляет целых тридцать пять долларов.

Плюсы:

- возможен сбор различных данных;

- кейлогер не оставляет каких-либо следов своей работы на компьютере;

- довольно простой пользовательский интерфейс.

Минусы:

- как и в случае с предыдущим кейлогером, ознакомляться с собранной информация также неудобно;

- платная версия WideStep Handy Keylogger обойдется вам с целых $35.

Объект воздействия

Проникновение программного кейлоггера в компьютер происходит легко и незаметно. Шпион может попасть в систему вместе с нелицензионным ПО, незаметно загрузиться при посещении сайтов, при открытии файла, прикрепленного к электронному письму, и даже быть встроенным в другое приложение. Кроме того, существуют легальные кейлоггеры, например программа Punto Switcher от компании «Яндекс». Она не только автоматически переключает раскладку клавиатуры (что является ее основной функциональностью), но и имеет опцию ведения дневника, записывая в текстовый файл все нажатия клавиш. Зная об этом, злоумышленники устанавливают ее на компьютеры жертв, так как Punto Switcher не детектируется антивирусными программами.

Кейлоггеры (keyloggers) вмешиваются в работу компьютера, но не вредят операционной системе. Из-за отсутствия деструктивных функций, а также ввиду возможности легального использования их относят к нежелательным программам, а не ко вредоносным. Действительно, регистратор нажатий клавиш может служить как хорошим средством управления безопасностью, так и результативным средством ее нарушения. Увидеть тонкую грань между этими функциями помогут только цели, с которыми применялся кейлоггер.

Итак, применение клавиатурного шпиона может быть санкционированным и несанкционированным. При санкционированном использовании аппаратного или программного кейлоггера пользователь ПК или ноутбука, инженер безопасности либо владелец автоматизированной системы ставится в известность о его наличии. В таком случае кейлоггеры называются мониторинговыми продуктами и выполняют ряд полезных функций. В частности, регистраторы нажатий клавиш санкционированно применяются в государственных учреждениях, в частных компаниях, на производствах и в других различных организациях

Установка кейлоггеров дает возможность определить попытки передачи важной информации третьим лицам или набора паролей доступа, а также исследовать инциденты, связанные с компьютером. Клавиатурные шпионы помогают контролировать использование компьютерной техники в личных целях или в нерабочее время, а также получить информацию с жесткого диска ПК, если по какой-то причине нет пароля доступа

Кейлоггер позволяет определить, насколько оперативно и грамотно персонал может реагировать на воздействия извне. Кроме того, кейлоггеры встраиваются в DLP-продукты с целью контроля переписки персонала для предотвращения передачи секретной информации. С помощью регистратора нажатий клавиш можно восстановить важную информацию после нарушения работы ОС.

Несанкционированное применение кейлоггера состоит во внедрении программы или аппаратного устройства без согласия и без ведома владельца или оператора. Такие регистраторы считаются шпионскими продуктами и обычно связаны с противозаконной деятельностью. Объектами воздействия несанкционированного применения кейлоггеров (keyloggers) могут быть частные лица, банковские и финансовые системы, компании большого и малого бизнеса, государственные структуры и т.д.

Незаконное использование аппаратных устройств или фиксирующих программ дает злоумышленнику возможность получить важную корпоративную информацию, номера счетов, пароли в системах платежей, коды к учетным данным, доступ к просмотру электронной почты. С помощью кейлоггеров осуществляется шпионаж в сфере политики и экономики, открывается доступ к тайнам коммерческих структур и государственных учреждений, системам криптографической защиты информации, становится возможным завладение чужими денежными средствами, использование учетных записей в своих целях.

Mac

Это немного сложнее

Обратите внимание, что оно не работает для защищенных областей, таких как ввод пароля

Загрузите репозиторий. Он установиться в / usr / local / bin / keylogger.

Установите его:

# git clone https://github.com/GiacomoLaw/Keylogger && cd keylogger

# make && make install

Он будет писать данные в /var/log/keystroke.log.

Для этого может потребоваться root-доступ, но вы можете изменить эту опцию по умолчанию, если хотите.

Установите путь к файлу, где вы хотите, чтобы он логировал:

# keylogger ~/logfile.txt

Logging to: /var/log/keystroke.log

Хотите запустить его при запуске системы?

# sudo make startup

Это запустит его при старте.

Что такое кейлоггер? Каковы его функции?

Кейлоггер или «регистрация нажатий клавиш» — это процесс регистрации или записи нажатых клавиш на клавиатуре с помощью программных или аппаратных средств, часто при этом наблюдаемое лицо не знает, что его / ее нажатия клавиш записываются.

Программа регистрации может позже извлечь записанные данные из своей области хранения.

Часто кейлоггинг осуществляется со злым умыслом для перехвата конфиденциальной и частной информации, такой как данные кредитной карты, учетные данные банковского счета, имена пользователей, пароли и другие личные данные.

Во многих громких банковских кражах использовались клавиатурные шпионы.

В 2007 году банк «Nordea» потерял около 1,1 миллиона долларов из-за интернет-мошенничества, когда злоумышленники использовали встроенные в троянскую программу кейлоггеры для кражи учетных данных пользователей.

Есть много других примеров банковских преступлений, в которых использовались кейлоггеры, в основном потому, что они чрезвычайно надежны для отслеживания электронной информации.

Кейлоггеры также имеют множество законных приложений.

Они используются для распознавания сочетаний клавиш или «горячих клавиш».

А также они являются разрешенными исследовательскими инструментами для изучения процессов письма и могут использоваться для отслеживания развития письма у детей.

Родители могут отслеживать использование интернета своими детьми с помощью клавиатурных шпионов, а работодатели могут отслеживать использование своих рабочих станций в нерабочих целях.

Правоохранительные органы используют кейлоггеры в целях наблюдения, чтобы анализировать и отслеживать использование персональных компьютеров в преступлениях.

Spyrix Free Keylogger

Spyrix Free Keylogger is the free version of a more sophisticated keylogger, more precisely a paid monitoring

software, Spyrix Personal Monitor. It comes with the ability to record keystrokes, screenshots, and application

usage. Some common features available on other free keylogger software, like the ability to record the clipboard and

monitor internet activity are limited to the paid version of the software.

This feature is not without limitations on the free version, but only a few applications in this list offer this

functionality. So, we thought Spyrix deserves a place in this list of best free keylogger applications of 2021.

NS Keylogger Personal Monitor

NS Keylogger Personal Monitor – это легкий как в использовании, так и в своем весе клавиатурный шпион. Распространяется на бесплатной основе, так что получить к нему доступ сможет любой желающий. Исходя из отзывов, NS Keylogger Personal Monitor довольно сложно обнаружить в системе, но не невозможно. Также он может регистрировать множество типов данных.

Плюсы:

- программа довольно проста в обращении;

- занимает минимальное количество места на компьютере;

- работу NS Keylogger Personal Monitor довольно сложно обнаружить.

Минусы:

- временами может быть замечена антивирусным и специализированным программным обеспечением;

- количество доступных функций откровенно разочаровывает.

Вводная

Думаю, те из Вас, кто дружит с английским, уже догадались, что keylogger (в переводе, от сокращения keyboard logger) означает – клавиатурный регистратор, можно сказать, что это так и есть, однако официальное их название (по науке) – клавиатурные шпионы.

Относится сия «нечисть» к классу spyware – программ-шпионов, т.е. попадая на компьютер (ноутбук/нетбук/планшет и т.п.) пользователя, она выполняет свои грязные дела шпионские функции без Вашего на то ведома, согласия и участия.

Выглядит это примерно так:

Вы ничего не подключали, например, из дополнительных услуг своего сотового оператора и вообще знать ничего не знаете про эти услуги, однако денежки с Вашего баланса полегоньку списываются и поступают куда следует.

Вообще, большинство пользователей недооценивают keylogger как класс угроз, а между тем он несет серьезную опасность, т.к. его главное назначение – сохранять и передавать логины с паролями учетных записей пользователей, кошельков и т.д.

По сути, keylogger фиксирует все действия пользователя на клавиатуре, т.е. это некий «репитер» (повторитель), готовый в любой момент «слить» (куда следует) все то, что он за Вами нафиксировал.

Перехват нажатий клавиш может использоваться обычными программами и часто применяется для вызова функций программы из другого приложения с помощью «горячих клавиш» (hotkeys) или, например, для переключения неправильной раскладки клавиатуры (как Keyboard Ninja).

Программы кейлоггеры

И, наконец, наиболее эффективным и распространённым средством перехвата нажатий клавиш компьютерной клавиатуры являются специальные программы. Точнее говоря, кейлоггер является одной из функций такой программы.

Программы кейлоггеры бывают, так называемыми, классическими, то есть, перехватывают только нажатия клавиатуры. Они аналогичны аппаратным кейлоггерам, в задачу которых входит только перехватить и сохранить нажатия клавиш на клавиатуре компьютера.

Существуют и программы кейлоггеры с расширенным функционалом, они позволяют снимать и сохранять скриншоты.

Классифицируются программные кейлоггеры и по уровню. Высокоуровневый кейлоггер только фиксирует набранный текст, а низкоуровневый сохраняет ещё и последовательность набора, то есть перехватывает нажатия функциональных клавиш (Ctr, Alt, Shift).

Перейдём теперь к рассмотрению конкретной программы, контролирующей действия пользователя персонального компьютера, имеющей в своём арсенале расширенного кейлоггера.

Такой программой является LanAgent.

Противодействие динамическому анализу

- Проверка нахождения процесса под анализом

Осуществляется с помощью поиска процессов taskmgr, ProcessHacker, procexp64, procexp, procmon. Если найден хотя бы один, ВПО завершает работу. - Проверка нахождения в виртуальной среде

Осуществляется с помощью поиска процессов vmtoolsd, VGAuthService, vmacthlp, VBoxService, VBoxTray. Если найден хотя бы один, ВПО завершает работу. - Засыпание на 5 секунд

- Демонстрация диалоговых окон различных типов

Может быть использовано для обхода некоторых песочниц. - Обход UAC

Выполняется через редактирование ключа реестра EnableLUA в настройках групповой политики. - Применение атрибута «Скрытный» для текущего файла.

- Возможность выполнить удаление текущего файла.

All In One Keylogger

All In One Keylogger by RelyTec is not exactly “Free”, but it offers a 7 day trial period. Its interface is does not

look very modern, but it is capable of all the main features of other free keylogger applications in this list. For

example, it can record keystrokes, chats, web activities, screenshots etc. However, how they are presented in its

reports are somewhat different to how they appear on most other applications.

Although All In One Keylogger is above average in its functionality, it can certainly improve a lot on the user

experience section. With a more appealing and user-friendly interface, All In One Keylogger would have been ranked

higher in this list of best free keyloggers, especially in 2021 where user-interfaces with a “Modern” touch is all

the rage.

Best Free Keylogger

Best Free Keylogger is capable of recording keystrokes, clipboard, screenshots, internet activities, and

applications; it can also be the parental control software of your choice. It can filter web content based on their

text content or category if they fall into an inappropriate category like pornography, drugs, gambling etc.

Moreover, it is capable of setting restrictions on applications, and you can allow internet access only during a

certain time period. Enabling these filters takes only one click, and even somebody without much experience with

monitoring software can use them. Therefore, Best Free Keylogger can be used in households as well as workplaces

alike.

The user interface of Best Free Keylogger is very intuitive and user friendly with many useful settings at hand. For

instance, when viewing keystroke records, you have the option “Smart Read”, which enables intelligent filtering out

of keystrokes like Backspace, Enter etc. In addition to Smart Read, you can filter records by date, user,

application, text etc. or sort logs by date in ascending or descending order. These simple yet powerful tools and

how the records are presented in the report viewer in appropriate colors and icons make it easier to read and

understand than table views seen in most other free keylogger software.

Best Free Keylogger with its powerful features behind its simple and attractive interface is a popular choice among parents as

well as system administrators, who prefer applications that are easy to use.

visit Bestxsoftware

visit Bestxsoftware

Заключение

Клавиатурный шпион не является вирусом, но, тем не менее, представляет большую угрозу для пользователей, поскольку позволяет злоумышленнику следить за работой пользователя и может применяться для похищения конфиденциальной информации, в том числе паролей пользователя. Опасность клавиатурного шпиона может существенно возрасти при его сочетании с RootKit-технологией, которая позволит замаскировать присутствие клавиатурного шпиона. Еще более опасной является троянская или backdoorпрограмма, содержащая клавиатурный шпион – его наличие существенно расширяет функции троянской программы и ее опасность для пользователя.