Как взломать соседский wifi, все возможные методы в одной статье

Содержание:

- Приложения с базами уже взломанных паролей от вай фай

- Для Android

- Ручной подбор

- Программа для взлома WiFi — слушаем эфир WIFI

- Как взломать чужой вай фай | Твой сетевичок

- Брутфорс

- Подключаемся к открытой WiFi сети с фильтрацией по mac-адресу

- Изменение MAC-адреса

- Действия в случае взлома

- Восемь цифр и ты в сети, в обход пароля на вай-фай!

- Взламываем при помощи изменения MAC address

- Как найти открытые порты?

- WiHack Mobile

- Что это и зачем используется

- Подключаемся к открытой WiFi сети с фильтрацией по mac-адресу

- Брутфорс

Приложения с базами уже взломанных паролей от вай фай

Здесь пароли могут выкладываться как разработчиками, так и пользователями за особое поощрение. Ниже представлены те программы, которые можно назвать лучшими в данном сегменте.

Swift WiFi (Android) — В особенностях этого софта есть оптимизация энергопотребления WiFi и его же анализатор на различные ошибки, угрозы безопасности. Но нас с вами больше всего интересует его база с паролями. Она здесь присутствует, причем довольно обширная. Здесь пользователи дают пароли от WiFi за так называемую валюту — монетки. В дальнейшем их можно обменивать на доступ к Вай Фаю.

Router Scan (Windows) — Ну и переходим к более тяжелой артиллерии. Router Scan поможет вам получить всю информацию о Wi-Fi, в том числе и пароль, т.к программа пользуется всеми уязвимостями и багами роутера для получения доступа к сети. С помощью IP-диапазона вашего города можно увидеть множество паролей и затем с помощью данного софта подключится к WiFi.

WiFi You (Android) — К сожалению она подойдет не всем, т.к она только на английском языке. Тем не менее данная программа довольно понятна и имеет интересный интерфейс, также имеет базу с паролями.

Для Android

Небольшая подборка приложений для взлома вайфая на Андроиде. На самом деле эти программы не могут сделать что-то такое, что делали программы для ПК. Основное их предназначение – или поиск занесенного в общие базы пароля, или же базы паролей по умолчанию от WPS. Но зато можно спокойно ходить по городу и проверять сети с помощью своего телефона. Производительность здесь не главное.

WIBR+

Программа для брутфорса паролей. Да, как это было бы ни странно, но она именно брутит ключи доступных точек доступа WEP/WPA/WPA2. Но есть и минус – издержки системы Android дают на выходе что-то около 8 ключей в минуту, а это не есть хорошо в промышленном взломе. Как побаловаться или для теста на известном пароле своего роутера, самое оно. Есть режим чистого брута на сгенеренных паролях и атака по подготовленному словарю.

WPS Connect

Главное направление приложения – попытка подключения к роутерам с паролями WPS по умолчанию. Может предлагать несколько возможных паролей, можете сами ей дать попробовать свой. Еще один функционал – вытаскивает пароли к сохраненным точкам доступа, к которым ранее подключался ваш смартфон.

Ручной подбор

Эти первые два способа написаны просто для того, чтобы показать, что иногда прибегать к сложным техническим действиям и не стоит, т.к. обычно все находится на виду, стоит только немного подумать.

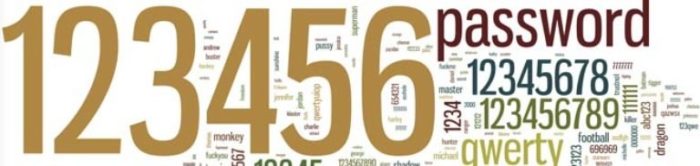

Средний пользователь обычно ставит себе несложный пароль – попробуйте представить, что он мог ввести, и угадать его. Это классно работает, чтобы узнать пароль от Wi-Fi у знакомых и соседа. А вдруг вы уже знаете какой-то пароль своего соседа? Люди очень любят повторяться, и обычно вводят одно и то же. Работает редко, но метко. Особенно на старых сетях WEP, где разрешалось вводить пароли меньше 8 символов – там нередко встречались и «12345», и «QWERTY».

ТОП-25 самых распространенных паролей от Wi-Fi

ТОП-25 самых распространенных паролей от Wi-Fi

Многие провайдеры (Ростелеком, ByFly, Yota и другие) иногда используют на своих моделях пароли «по умолчанию». Поищите их в интернете или у нас на сайте, вдруг повезет)

Программа для взлома WiFi — слушаем эфир WIFI

И так, что мы имеем? Наш мощный Wi-Fi адаптер настроен на максимальную мощность в режиме monitor mode и ожидает приказаний на интерфейсе mon0. Программа для взлома WiFi готова и ждет нашей отмашки на атаку. Самое время осмотреться и прослушать эфир. Командуем:

root@bt:~# airodump-ng mon0

Теперь смотрим на экран!

Красным выделена сеть с WEP шифрованием — большая редкость по нынешним временам (в моем районе не нашлось и создал сам)))

Ну и что же нам показывает программа для взлома WiFi? В левом верхнем углу видно как сканируются каналы (если необходимо зафиксировать канал, нужно вызывать airodump-ng с ключом —channel <номера каналов через запятую>). Потом идет таблица найденных сетей с указанием (слева направо): BSSID (MAC-адрес сети), уровень приема сигнала в dBm (зависит от чувствительности приемника, на хороших адаптерах -80 dBm это вполне нормальный уровень), количество принятых Beacon frames (это широковещательные пакеты, несущие информацию о сети), число принятых пакетов данных и скорость приема (пакетов в секунду), канал на котором вещает точка доступа, скорость точки доступа в мегабитах, тип аутентификации (OPN — открытая сеть, WEP, WPA, WPA2), тип шифрования, волшебные буковки PSK в случае с WPA/WPA2 (подробности описаны выше в гл.2) и, наконец, название сети, то есть её ESSID.

Чуть ниже основной таблицы приведена таблица текущих ассоциаций клиентов к точкам. Забегая вперед отмечу, что она тоже важна, так как по ней можно определить активность и MAC-адреса клиентов для последующей их деассоциации.

Из картинки выше следует что нам есть чего ловить — программа для взлома WiFi нашла точки доступа, и клиентов с хорошим сигналом. Осталось выбрать нашу цель (чтобы файл сильно не разбухал можно записывать пакеты только от одной точки доступа дав ключ —bssid или ограничив каналы как указано чуть выше) и дать команду записывать пакеты в файл добавив к вызову ключ -w

Важно: если вы загрузились с DVD запись файла с пакетами необходимо вести на внешнюю флешку или жесткий диск, предварительно примонтировав их командой mount:

root@bt:~# mkdir /mnt root@bt:~# mount /dev/sda1 /mnt root@bt:~# cd /mnt

где /dev/sda1 — файл устройства внешней флешки (найти куда подцепилась флешка в вашем случае можно покопавшись в результатах вывода команды dmesg).

Для примера запустим airodump-ng на запись пакетов только одной сети из списка в файл testcap.cap:

root@bt:~# airodump-ng --bssid a0:21:b7:a0:71:3c -w testcap mon0

Теперь можно заняться своими делами ожидая пока очередной клиент не пожелает прицепиться к точке доступа и подарить нам вожделенный хендшейк. Кстати, после получения хендшейка в правом верхнем углу появится предупреждающая надпись: WPA handshake: A0:21:B7:A0:71:3C. Все, дело сделано, и можно переходить к следующей главе.

Когда все дела переделаны а хендшейка нет и нет, в голову приходит светлая мысль что неплохо бы поторопить клиента с хендшейком. Для этого наша программа для взлома WiFi — aircrack-ng содержит специальную утилиту, позволяющую отправлять клиентам запросы на деассоциацию (отсоединение) от точки доступа, после чего клиент снова захочет соединиться, а именно этого мы и ждем. Утилита эта называется aireplay-ng и запускать ее нужно в отдельном окне параллельно с запуском airodump-ng чтобы можно было одновременно записать результаты работы. Запускаем деассоциацию:

root@bt:~# aireplay-ng --deauth 5 -a a0:21:b7:a0:71:3c -c 00:24:2b:6d:3f:d5 wlan1

где очевидно, что мы проводим 5 сеансов деассоциации клиента 00:24:2b:6d:3f:d5 от точки доступа с BSSID a0:21:b7:a0:71:3c (адрес клиента мы взяли из нижней таблицы ассоциаций airodump-ng, его можно вообще не указывать, тогда деассоциация будет проводиться широковещательным запросом что не так эффективно как хотелось бы).

После проведения подобной процедуры (а ничто не мешает нам повторить ее еще разок на всякий случай) вероятность словить хендшейк значительно возрастает.

Как взломать чужой вай фай | Твой сетевичок

«Классический» вопрос «как взломать соседский вай фай» тревожит разум большинства любителей «халявного» интернета.

Однако прежде чем рассматривать, как взломать запароленный вай фай, мы считаем своим долгом напомнить читателям, что подключение к чужому wifi является достаточно серьезным правонарушением, поэтому во избежание лишних проблем лучше практиковаться только на собственных беспроводных сетях (или же при наличии разрешения на взлом wifi от хозяина).

Чем-то подобным занимаются белые и серые хакеры. В их задачи (в том числе) может входить и взлом корпоративных беспроводных сетей. В большинстве случаев такие системы имеют несколько степеней защиты, и помимо пароля на wifi (который обновляется ежедневно) могут комплектоваться допуском для устройств только с разрешёнными мак-адресами. Такие системы взломать настолько сложно, что для банального поиска халявного интернета можно считать эту задачу невыполнимой.

Как взломать вай фай без программ?

Современные маршрутизаторы, используемые в домашних сетях, в большинстве случаев также оснащены довольно внушительным «арсеналом» безопасности, но их владельцы нередко пренебрегают изучением возможностей роутера и его корректной настройкой. Именно человеческий фактор может помочь взломщику «обойти» систему безопасности домашней wifi сети.

Так, прежде чем пытаться взломать чужой вай фай стоит просканировать окружающее пространство на наличие открытых сетей. Ведь незапароленная сеть позволяет всем желающим пользоваться «своим» интернетом и не потребует взлома как такового.

Зачастую, такое интернет-соединение крайне нестабильно. В большинстве случаев это значит, что владелец предусмотрел второй уровень защиты wifi сети— по мак-адресу подключающихся устройств, соответственно, для подключения к такому вай фай потребуется подменить мак-адрес устройства взломщика на один из авторизованных в системе.

Как взломать пароль вай фай быстро?

Еще одним вариантом «простейшего» взлома чужого вай фай является подбор пароля к беспроводной точке доступа. Нередко в домашних сетях устанавливаются простейшие пароли наподобие «123454321», «qwerty» и иже подобных.

Так, многие мастера провайдера Ростелеком при подключении интернета в качестве пароля вай фай используют различные комбинации адреса и ФИО данного абонента.

Соответственно, если на раздающем маршрутизаторе не активирована функция запрета на ввод пароля после некоторого числа ошибок, то взломать пароль wifi для можно путем банального перебора соответствующих комбинаций — методом «грубой силы».

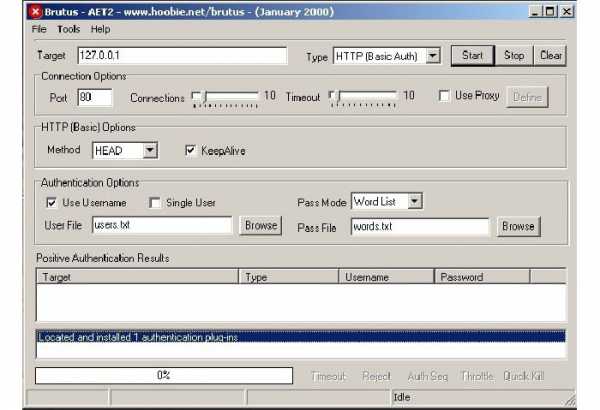

Для автоматизации такого процесса существует немало программ, самой известной из которых является Brutus.

Эти программы позволяют быстро перебирать пароли не только к вай-фай, но и к аккаунтам в соцсетях, почтовым аккаунтам, запароленным архивам и так далее.

Третий вариант ближе всего к взлому wifi в «реальных полевых условиях» — он способен «обойти» два первых уровня защиты беспроводной сети.

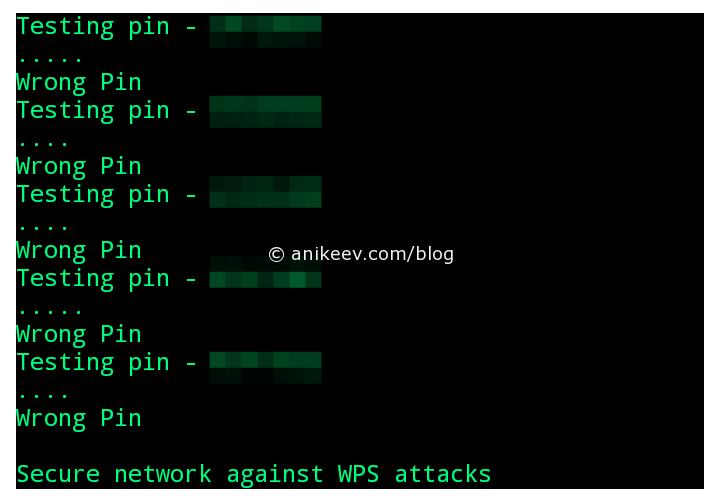

Для того чтобы взломать wifi, здесь необходим пин код используемого в соседской беспроводной сети маршрутизатора.

Так, если при настройке домашней сети пин код не изменили на уникальный (что делается крайне редко), то можно легко взломать чужой вай фай зная только модель используемого в сети маршрутизатора.

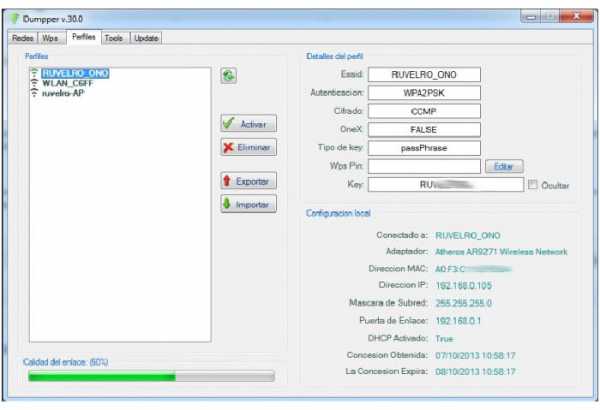

Если же модель роутера вам не известна — можно воспользоваться программой Dumpper, которая автоматизирует процесс поиска пина (по умолчанию) и подключения к нужной вай фай сети.

Если пин код при настройке сети не изменялся, результатами работы программы будут все данные по соединению, включая модель роутера, пин и действующий пароль на wifi.

Если же доступ по пин-коду был отключен (или же пин был изменён), то взлом сети потребует больших усилий и ресурсов, включающих работу в среде linux, перехват пакетных сообщений и т.д., вплоть до использования микробеспилотников и сторонних контрактников.

Брутфорс

Брутфорс – это банальный подбор всех возможных комбинаций символов, из которых может состоять пароль. Это, пожалуй, самый простой способ, который только можно придумать, поскольку тут не нужны особенные знания или сложное программное обеспечение. Но, с другой стороны, сложность способа заключается в том, что это достаточно муторно и процесс может занять очень много времени, если хозяин установил достаточно сложный пароль.

Подбираем пароль из всех возможных комбинаций символов, которые он может содержать

- Для начала попробуйте самые распространенные пароли. Банальные 12345678 и qwertyui устанавливаются достаточном большим количеством пользователей и вполне вероятно, что у вашего соседа установлен один из таких. Также можете подумать, какой пароль установили бы сами. А если вы хорошо знакомы с хозяином роутера, можно попробовать дату его рождения или какую-либо другую значимую для него комбинацию символов.

Список часто используемых паролей

- Если не один из самых простых и вероятных паролей не подошел, придется последовательно подбирать различные комбинации символов. Конечно, можно делать это все вручную, но страшно представить, сколько на это уйдет времени. Кроме того, пока вы вручную переберете хотя бы десятую часть возможных вариантов, никуда подключаться уже не захочется.

Автоматический подбор комбинаций

Не обязательно проводить эту операцию вручную. Есть достаточно много программ, которые автоматически последовательно подбирают комбинации. Это гораздо быстрее и проще для пользователя. Но стоит иметь в виду, что поиск подходящей комбинации может занять достаточно долгое время, даже если использовать специальное программное обеспечение. Простой пароль вроде qwertyui можно взломать меньше чем за минуту, а вот на расшифровку /#7&//.’ уйдет очень много времени.

Для автоматического подбора паролей от Wi-Fi используем программу WiFi Crack

WiFi Crack

Одна из программ для автоматического подбора паролей — WiFi Crack. Пользоваться ей очень легко.

- Скачиваем программу с любого сайта, распространяющего подобный софт.

- Запускаем файл и видим перед собой простой интерфейс.

Интерфейс программы WiFi Crack.jpg

- Вверху в строке «Refresh» выбираем сеть, которую необходимо взломать и активируем программу нажатием кнопки «Scan for Access points».

В строке «Refresh» выбираем сеть, нажимаем кнопку «Scan for Access points»

- Ожидаем завершения процесса сканирования сетей, щелкаем по активной кнопке, в нашем случае «Wi-Fi WPA», со списком найденных сетей.

Нажимаем кнопку «Wi-Fi WPA»

- В разделе «Select Target Access Point» щелкаем по нужной сети.

Щелкаем по нужной сети левой кнопкой мышки в разделе «Select Target Access Point»

- В нижней части окна кликаем по кнопке «Browse», что бы выбрать файл со словарем возможных паролей.

Щелкаем по кнопке «Browse»

Открываем папку с файлом, щелкаем по нему левой кнопкой мышки, нажимаем «Open»

- Настроив параметры, нажимаем кнопку «Wi-Fi Attack» и ждем завершения процесса.

Щелкаем по кнопке «Wi-Fi Attack»

- Конечным результатом работы программы станет надпись с паролем под строчкой «Finished» в самом низу окна.

Под строчкой «Finished» находим пароль от выбранной сети

- Возвращаемся в интерфейс программы и щелкаем по кнопке «Key Database».

В главном окне программы щелкаем по кнопке «Key Database»

- В открытом окне вы увидите информацию по подключению, включая пароль от Wi-Fi.

Изучаем информацию по выбранному подключению, в поле «Key» находится пароль

Подключаемся к открытой WiFi сети с фильтрацией по mac-адресу

Некоторые пользователи возлагают большие надежды на обеспечение безопасности своей сети фильтрацией по МАС-адресу, однако, на практике, даже начинающий хакер, обходит такую защиту быстрее, чем хозяин роутера входит в web-конфигуратор прибора с правами администратора. На процедуру изменения МАС беспроводного адаптера в Линуксе уходит лишь несколько секунд, например, командой «ifconfig wlan0 down». Также утилита «Macchanger» позволяет в автоматическом режиме присваивать случайные МАС, в результате даже технически продвинутый владелец сети будет сбит с толку. А если жертва использует белый список, то определить лояльный адрес помогает приложение «Airodump-ng». Утилита отображает разрешенные МАС в графе «STATION».

Подобрать МАС способно и приложение mdk3 в режиме брутфорса. Главным преимуществом утилиты является возможность выявления МАС даже при отсутствии соединенных с беспроводным маршрутизатором девайсов. Например, можно применить команду: mdk3 wlan0 f -t 20:25:64:16:58:8C -m 00:12:34.

Изменение MAC-адреса

Достаточно часто пользователи используют фильтр по mac-адресам – специальному распознавательному параметру, который есть у каждого прибора, расположенного в одной сети. Для каждого роутера доступен ряд определённых отсылок, принадлежащих устройствам пользователя, который настроил Wi-Fi. Единственный выход – это сменить координаты устройства:

- Зайти в «Панель управления».

- Переключиться в раздел «Настройки Интернета».

- В меню слева щёлкнуть по второй ссылке.

- Найдите то подключение, где нужно сменить адрес.

- Открыть свойства и перейти в настройки.

- Найти вкладку с дополнительными параметрами.

- Поменять сетевой адрес, вычисленный программой.

- Потом подключение необходимо перезагрузить.

Так получится довольно быстро получить в распоряжение именно тот mac-адрес, который роутер идентифицирует как разрешенный, и вы сможете без проблем подключаться через него к чужому Wi-Fi-сигналу.

Действия в случае взлома

Как вообще вы можете понять, что ваш Wi-Fi кто-то ломанул? Ответ простой – им пользуется кто-то еще.

Это, в свою очередь, тоже можно понять достаточно просто – интернет будет нещадно тормозить.

Такое явление является очевидным, так как нагрузка на сеть растет и для всех пользователей скорость соединения становится ниже.

Страницы будут очень медленно грузиться. Кроме того, на самом роутере будет постоянно мигать индикатор Вай-Фай.

Это и означает, что кто-то к нему подключен. Отключите свои устройства и посмотрите, так ли это.

Если это так, вам нужно

выполнить такие действия:

Сразу же смените пароль. При этом постарайтесь выбрать длинный и сложный ключ доступа, который будет включать в себя различные символы и буквы с цифрами. Он не должен касаться вас лично, вашей футбольной команды, домашнего питомца и так далее. В идеале это должен быть набор случайных символов.

Примечание: Пароль должен быть длинным, потому что даже если кто-то будет использовать против вас одну из вышеперечисленных программ, то длинный пароль будет подбираться слишком долго. Пусть он будет состоять из 10, 20 символов и так далее.

По возможности установите версию шифрования WPA2-PSK (WPA2 Personal Key) и тип AES. Это довольно распространенная, но и работоспособная комбинация. Как это сделать? В настройках роутера, где вы указываете пароль, есть и два вышеперечисленных поля. К примеру, в роутерах TP-Link это выглядит так, как показано на рисунке ниже.

Рис. 12. Настройки роутера TP-Link

В некоторых случаях лучше даже будет сделать вашу сеть скрытой. Отличие в том, что ее не будет видно ни в одном списке доступных подключений. Соответственно, подключиться к ней, не зная имени и пароля будет невозможно. Для этого в настройках роутера ищите пункт «Enable SSID Broadcast» или «Enable Hidden Wireless».

Чтобы такого не случилось, нужно всегда устанавливать надежный пароль.

Как говорилось выше, чем он будет сложнее и длиннее, тем дольше программа будет его подбирать, если вообще подберет.

Как вы поняли, все утилиты и приложения работают по принципу тупого подбора всех возможных вариантов.

Еще один совет: Время от времени меняйте ключ. Это окончательно запутает возможных злоумышленников.

https://youtube.com/watch?v=8i10MPcSbrI

Восемь цифр и ты в сети, в обход пароля на вай-фай!

Причём на самом роутере даже нажимать ничего не надо. Такой подставы от роутеров Asus я не ожидал. Я знал, что надо хорошо паролить админ-панель маршрутизатора и делать сложный пароль на wifi, но то, что можно спокойно подключиться к вайфаю через WPS в обход пароля стало для меня откровением. Вторым откровением стало то, что проделать это можно с самого обычного Android-смартфона, не обладая никакими специальными хакерскими талантами.

Справедливости ради, это не взлом. Это эксплуатация разгильдяйства фирмы-производителя маршрутизатора и самого владельца роутера. Если wps отключен, то войти не получится. Если wps-пин отличается от заводского, то войти тоже не получится.

То есть нет смысла целенаправленно взламывать конкретную точку через WPS, если он включён, но код изменён на неизвестный

А получить хоть чей-нибудь (неважно, чей) интернет нахаляву злоумышленнику вполне удастся. Но не всегда и не везде

Взламываем при помощи изменения MAC address

Некоторые умельцы предпочитают ставить фильтрацию по MAC адресу (MAC address – это уникальный идентификатор который есть у каждого устройства) вместо пароля. При сканировании вы увидите сеть, к которой якобы можно без проблем подключится, но при попытке у вас ничего не получится. Значит, стоит фильтрация, которую вам необходимо обойти.

Вам необходимо выяснить, какие MAC адреса разрешены для подключения. Здесь вам в помощь придут программы, которые умеют сканировать, к примеру, Airodump-NG, MAC Address Scanner.

Узнав MAC адреса можно приступать к замене на компьютере своего MAC адреса.

Заходим в «Пуск», «Панель управления» находим «Центр управления сетями и общим доступом» с левой стороны сверху ищем строку «Изменение параметров сетевого адаптера».

Выбираем активное сетевое подключение, клацаем на нем правой кнопкой мыши и нажимаем на строке «Свойства». В окне, которое выскочило, находим вкладку «Сеть» и жмем на кнопку «Настроить». Активируем сетевой адрес и вводим новый MAC.

Для замены MAC Address на Windows 10 есть очень удобная утилита Technitium MAC Address Changer с помощью, которой вы быстро это сделаете. Дальше рекомендуется перезагрузить ПК. Готово, вот мы и выяснили как можно взломать Wi Fi благодаря подмене MAC address.

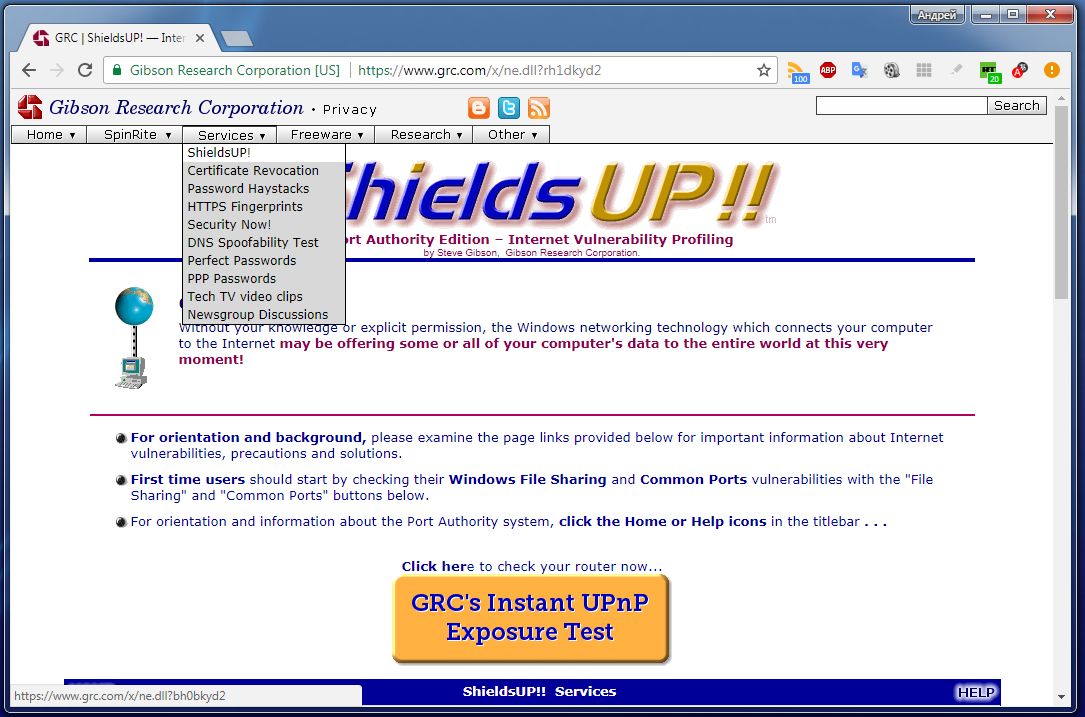

Как найти открытые порты?

Один из сервисов тестирования на проникновение предлагает американский поставщик IT-услуг Gibson Research Corporation. Для запуска проверки зайдите на сайт GRC, из меню «Services» выберите пункт «ShieldsUP», а затем нажмите на «Proceed».

Поиск багов: нажатием на «ShieldsUP» вы проверите свою сеть на наличие открытых портов

Поиск багов: нажатием на «ShieldsUP» вы проверите свою сеть на наличие открытых портов

По завершению теста вы увидите в окне все открытые порты вашей сети. Чтобы выяснить, какие именно устройства за ними скрываются, забейте в Google номер порта. Как правило, эти результаты уже могут указать на виновника. Для ограничения зоны поиска добавьте к номеру порта название вашего умного оборудования.

После вычисления соответствующего устройства вы можете ограничить ему выход в Интернет. Пользователям роутеров Keenetic для этой цели, к примеру, доступны сегменты (см. выше «Сегментирование сетей») или список разрешенных устройств. Кроме того, проверьте на сайтах CERT, не входит ли это устройство в список

WiHack Mobile

Еще одна программа, которая работает по тому же принципу, что и две предыдущих.

Ее использование выглядит

следующим образом:

- Выберете точку доступа, которую будете ломать в списке доступных. Внизу выберете вариант «подобрать пароль к сети».

Рис. 7. Первичная настройка WiHack Mobile

Устройтесь поудобнее, наденьте любимые тапочки, включите сериал и ждите, пока произойдет чудо.

Стоит отметить, что WiHack Mobile работает исключительно с сетями, где используется тип шифрования WPA2, WEP и WPA.

Поэтому обязательно проверьте, какой тип применяется в той точке доступа, которую вы хотите хакнуть.

Вполне возможно, что программа просто откажется работать с тем Вай-Фай, который зашифрован по-другому.

Еще может возникнуть ситуация, когда подбор пароля никогда не закончится.

Вы будете ждать сутками, а результата не будет.

Что касается того, как узнать тип шифрования, то обычно такая информация указывается при подключении в Андроид.

Что это и зачем используется

Чтобы понять, что такое SSID сети WiFi, нужно изучить простейший пример. Если рядом с вами работает несколько точек раздачи беспроводного интернета – как вы узнаете, какой вариант выбрать? Именно здесь пригодится ССИД или Service Set Identifier.

Подключение напрямую осуществляется только с помощью кабеля, при использовании беспроводного соединения можно увидеть массу точек доступа. Теперь вы понимаете, что такое имя сети Вай Фай? Все верно, это эквивалент названия.

- Задается администратором при настройке беспроводного подключения;

- Иногда назначается автоматически;

- Представляет собой буквенно-цифровой идентификатор;

- Максимальная длина – 32 символа;

- В обычном режиме транслируется в широковещательном, доступном для всех формате.

Определились, что означает SSID сети Вай Фай – пора поговорить о ом, как увидеть значение и поменять его при необходимости.

Подключаемся к открытой WiFi сети с фильтрацией по mac-адресу

Некоторые пользователи возлагают большие надежды на обеспечение безопасности своей сети фильтрацией по МАС-адресу, однако, на практике, даже начинающий хакер, обходит такую защиту быстрее, чем хозяин роутера входит в web-конфигуратор прибора с правами администратора. На процедуру изменения МАС беспроводного адаптера в Линуксе уходит лишь несколько секунд, например, командой «ifconfig wlan0 down». Также утилита «Macchanger» позволяет в автоматическом режиме присваивать случайные МАС, в результате даже технически продвинутый владелец сети будет сбит с толку. А если жертва использует белый список, то определить лояльный адрес помогает приложение «Airodump-ng». Утилита отображает разрешенные МАС в графе «STATION».

Подобрать МАС способно и приложение mdk3 в режиме брутфорса. Главным преимуществом утилиты является возможность выявления МАС даже при отсутствии соединенных с беспроводным маршрутизатором девайсов. Например, можно применить команду: mdk3 wlan0 f -t 20:25:64:16:58:8C -m 00:12:34.

Брутфорс

Брутфорс – с английского, «полный перебор», упомянутый выше метод получения данных, с помощью грубой силы. Если жертва не пользуется стандартными комбинациями, приходится устанавливать вспомогательный софт и разбираться в его интерфейсе.

Автоматический подбор комбинаций

Некоторые программы буквально вручную, в несколько потоков, посимвольно подбирают пароль к новой сети. Из-за чего работа с такими программами может длиться от нескольких дней до месяцев, в зависимости от длины искомого кода. Популярнейшие из них:

- John the Ripper;

- Aircrack-ng;

- RainbowCrack.

Они позволяют указать длительность пароля, а также прибегнуть к нескольким механизмам подбора, что значительно уменьшает скорость поиска, а также снижает нагрузку на систему.

Wifi crack

Wifi crack – не ультимативное решение во взломе паролей, но удобная утилита для всех, кто не знаком с запутанным языком программирования. Работает на современных операционных системах, постоянно обновляется.

Прогой пользоваться очень просто:

- Скачать файлы. Зачастую это zip-архив, вмещающий драйверы и словарь самых популярных комбинаций. Также очень часто включает текстовую инструкцию со скриншотами;

- Разархивировать файл, запустить WiCrack.exe и скопировать в появившуюся командную строку команду, подписанную в мануале как «подбор пароля»;

- Запустить процесс. Варианты пароля останутся в отдельном файле с расширением .cap в корне папки с программой.

- Перейти на вкладку «Импорт» самой программы и вставить в него файл с расширением.

- Жмите «Старт». При удачном совпадении данных пароль появится в главном окне.